Desde hace bastante tiempo ya (desde que las redes son redes), se ha podido acceder a los recursos de un equipo, desde otro, de manera remota. Por supuesto, todo comenzó con las redes locales (LAN), pero se extendió a las redes mundiales (o redes WAN), gracias sobre todo a Internet, pero sin limitarse a ella. No estoy diciendo nada revolucionario ni nada novedoso, es puramente historia. Las conexiones remotas son algo totalmente establecido y sumamente válido.

En esta información no estoy exponiendo los accesos no autorizados a través de programas maliciosos, estoy haciendo referencia a los programas que han sido intencionalmente instalados y configurados para el fin en cuestión, con autorización y conocimiento del dueño o responsable del equipo o la red anfitriona, a la que le llegará la conexión remota.

Y es que las Conexiones Remotas, todas, tienen un mismo fin, que es acceder a los recursos del equipo anfitrión, sea tomando el control del mismo o a través de sus servicios. Por ejemplo, podemos conectarnos de manera remota a una Red Privada (VPN) y de allí acceder a servicios como bases de datos o correo. O bien podemos tomar el control de un Escritorio, sea el de un servidor, en el caso de administradores de red, o bien de una estación de trabajo, para luego poder utilizarla como si se estuviera presente en el lugar.

Otro motivo válido, es la de aquellas personas con figura gerencial, las cuales deseen acceder a sus sistemas administrativos o sus cámaras de vigilancia desde cualquier parte donde se encuentren. Para esto lo único que necesitan es que se haya configurado el acceso tanto en el equipo remoto como en el anfitrión y una conexión a internet.

Además, aunque desde hace mucho existe la modalidad de trabajar en casa, con la recisión mundial de la economía, se ha vuelto a manejar el tema con mucha seriedad, y hay empresas que tienen a su personal trabajando desde sus hogares. Si se maneja correctamente (tanto del lado del patrón como del empleado), redunda en beneficios para todos, como mejor calidad de vida, y disminución significativa de los costes operativos. ¿Saben cuántas horas hombre se pierden en la carretera? Debe contabilizarse en años. Una conexión remota, donde haya lugar para su viabilidad, debe ser considerada en serio.

Los motivos, como se puede observar, son todos válidos, así como distintos en cada necesidad, pero acceder de manera remota para todos redunda en beneficios.

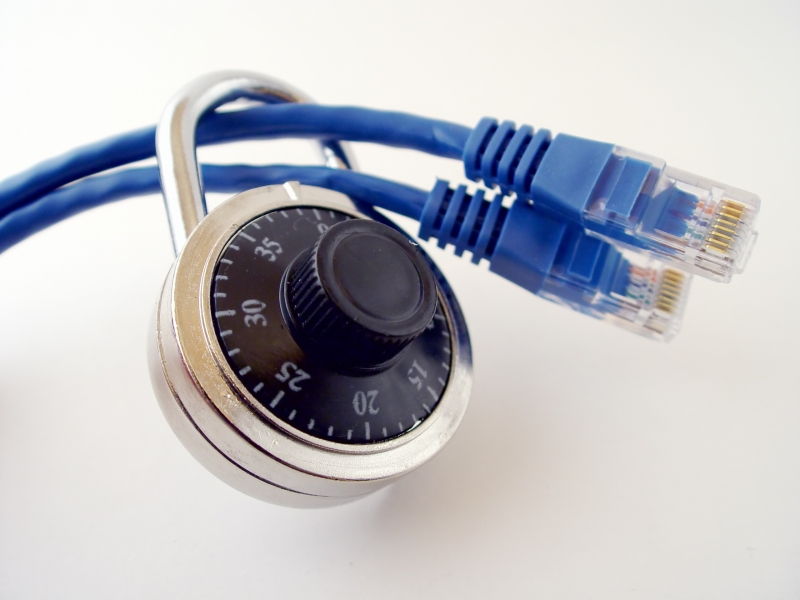

A pesar de todo el potencial, nos encontramos con un obstáculo, que es la desconfianza en las Conexiones Remotas. Muchas personas no confían porque piensan que puede haber fuga de información o que algún agente externo puede entrar sin más ni más. Es curioso, pero quienes piensan de esa manera, son las personas que tienen menos conocimiento acerca del tema.

Si bien los datos se mueven a través de Internet, donde podrían ser, en teoría, interceptados, lo cierto es que todas las Conexiones Remotas son encriptadas (a través de un logaritmo que solo descifra en equipo remoto). Esto proporciona total libertad de movilizar datos críticos sin que haya mayor riesgo.

El problema se presenta cuando hay desconfianza en el Personal Técnico o en los empleados. Si es así, entonces lo mejor es cambiar de proveedor (e incluso de empleados, donde haya posibilidad de hacerlo), ya que no es un problema relativo a la tecnología, sino en la integridad de la gente. En todo caso, si alguien quiere hacer daño desde adentro de la organización, encontrará una coyuntura para hacerlo, pero no se puede culpar a un servicio tan útil como este de tal situación. Es necesario que exista total confianza entre los involucrados en este proceso para que concluya de la mejor forma.

Si se siguen de manera adecuada todos los pasos para la implementación de Accesos Remotos y luego se respetan normativas y procedimientos, nos encontraremos ante una herramienta tan poderosa y práctica, que nos permitirá sentir que nos encontramos en más de un sitio a la vez. Así de simple.

En esta información no estoy exponiendo los accesos no autorizados a través de programas maliciosos, estoy haciendo referencia a los programas que han sido intencionalmente instalados y configurados para el fin en cuestión, con autorización y conocimiento del dueño o responsable del equipo o la red anfitriona, a la que le llegará la conexión remota.

Y es que las Conexiones Remotas, todas, tienen un mismo fin, que es acceder a los recursos del equipo anfitrión, sea tomando el control del mismo o a través de sus servicios. Por ejemplo, podemos conectarnos de manera remota a una Red Privada (VPN) y de allí acceder a servicios como bases de datos o correo. O bien podemos tomar el control de un Escritorio, sea el de un servidor, en el caso de administradores de red, o bien de una estación de trabajo, para luego poder utilizarla como si se estuviera presente en el lugar.

¿Y cuáles serían los motivos por los cuales deberíamos acceder remotamente?

Muchas empresas no tienen Soporte Técnico dedicado o exclusivo, bien sea porque el tamaño de su infraestructura no lo amerita, o los costes son demasiado elevados. Siendo así, deben contratar el servicio con terceros, con los cuales acordarán el método de trabajo. Evidentemente, al no tener al Personal Técnico dentro de las instalaciones, en el tiempo que transcurre entre la eventualidad por la cual es necesitado y el tiempo de su arribo, puede haber consecuencias más graves que el suceso como tal. Es posible que el daño se agrave, así como también puede traer lucro cesante para la empresa, cosa que no es deseada en lo absoluto. Entonces, en casos como este, es totalmente válido y viable el poder instalar soluciones de Acceso Remoto, que permitan en la mayoría de los casos, resolver los problemas sin que sea necesario la presencia física de nadie. Incluso, en las empresas que tienen personal dedicado a sus Redes Informáticas, el Acceso Remoto es igualmente útil. ¿O es que el técnico trabaja 24/7/365? De ninguna manera.Otro motivo válido, es la de aquellas personas con figura gerencial, las cuales deseen acceder a sus sistemas administrativos o sus cámaras de vigilancia desde cualquier parte donde se encuentren. Para esto lo único que necesitan es que se haya configurado el acceso tanto en el equipo remoto como en el anfitrión y una conexión a internet.

Además, aunque desde hace mucho existe la modalidad de trabajar en casa, con la recisión mundial de la economía, se ha vuelto a manejar el tema con mucha seriedad, y hay empresas que tienen a su personal trabajando desde sus hogares. Si se maneja correctamente (tanto del lado del patrón como del empleado), redunda en beneficios para todos, como mejor calidad de vida, y disminución significativa de los costes operativos. ¿Saben cuántas horas hombre se pierden en la carretera? Debe contabilizarse en años. Una conexión remota, donde haya lugar para su viabilidad, debe ser considerada en serio.

Los motivos, como se puede observar, son todos válidos, así como distintos en cada necesidad, pero acceder de manera remota para todos redunda en beneficios.

A pesar de todo el potencial, nos encontramos con un obstáculo, que es la desconfianza en las Conexiones Remotas. Muchas personas no confían porque piensan que puede haber fuga de información o que algún agente externo puede entrar sin más ni más. Es curioso, pero quienes piensan de esa manera, son las personas que tienen menos conocimiento acerca del tema.

Si bien los datos se mueven a través de Internet, donde podrían ser, en teoría, interceptados, lo cierto es que todas las Conexiones Remotas son encriptadas (a través de un logaritmo que solo descifra en equipo remoto). Esto proporciona total libertad de movilizar datos críticos sin que haya mayor riesgo.

El problema se presenta cuando hay desconfianza en el Personal Técnico o en los empleados. Si es así, entonces lo mejor es cambiar de proveedor (e incluso de empleados, donde haya posibilidad de hacerlo), ya que no es un problema relativo a la tecnología, sino en la integridad de la gente. En todo caso, si alguien quiere hacer daño desde adentro de la organización, encontrará una coyuntura para hacerlo, pero no se puede culpar a un servicio tan útil como este de tal situación. Es necesario que exista total confianza entre los involucrados en este proceso para que concluya de la mejor forma.

Si se siguen de manera adecuada todos los pasos para la implementación de Accesos Remotos y luego se respetan normativas y procedimientos, nos encontraremos ante una herramienta tan poderosa y práctica, que nos permitirá sentir que nos encontramos en más de un sitio a la vez. Así de simple.

No hay comentarios:

Publicar un comentario